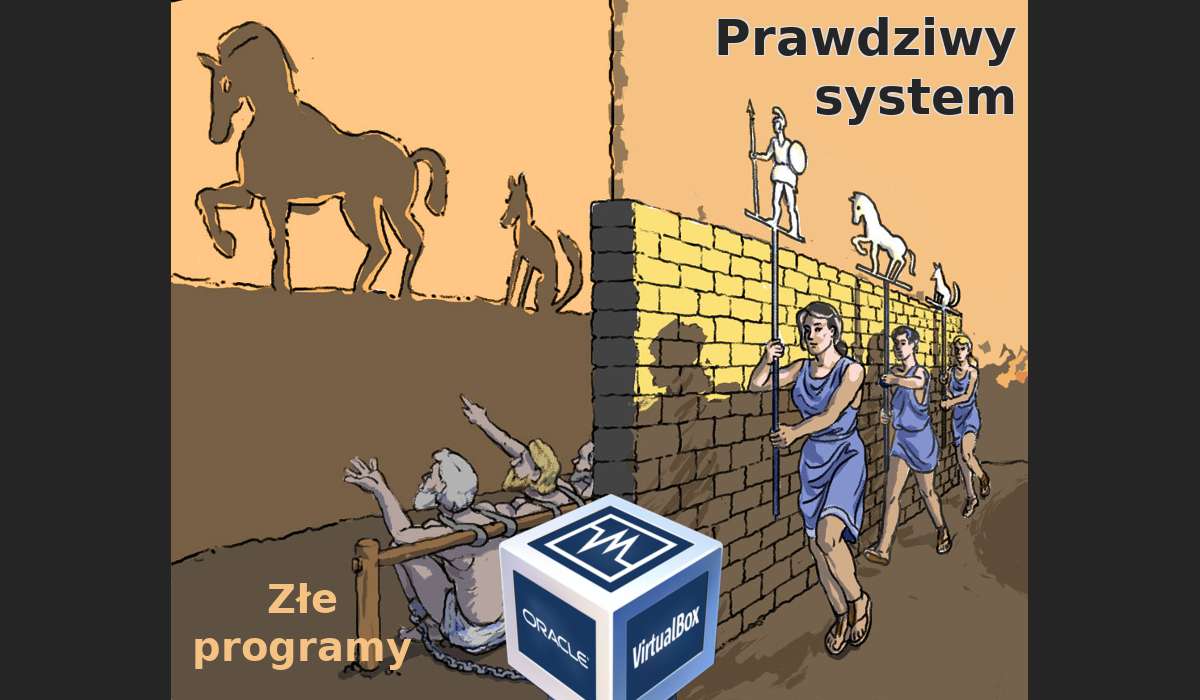

Te słowa stały się swoistym memem. Niszowym co prawda na tle piesełów albo pewnego żółtawego oblicza z Polski… Ale też nie całkiem hermetycznym – Linux w ostatnich latach zyskał na popularności.

Źródło: Bing Create, generator od Microsoftu – bo bawi mnie używanie przeciw komuś jego własnych narzędzi :smiling_imp:

Mogły o nim usłyszeć nawet osoby traktujące swój komputer i jego system jak nierozłączne. Zwykli ludzie, którzy włączają MacBooka i widzą system MacOS. Włączają laptopa-gotowca ze sklepu i ładuje im się Windows.

…Ale jest szansa, że tym samym osobom załaduje się też jakieś popularne forum internetowe. A tam, nawet na głównej osi czasu, w wątkach nie tylko komputerowych, pada czasem wzmianka o Linuksie – alternatywnym, otwartym systemie, którego maskotką jest pingwin Tux.

W takich dyskusjach ktoś często ironizuje, że aktualny rok będzie rokiem Linuksa.

Przesłanie: fani Linuksa są wobec rzeczywistości trochę jak Syzyf wobec głazu albo Achilles wobec żółwia. Każdorazowo liczą, że ich kochany system zyska powszechne uznanie… Po czym nic się nie dzieje i wszystko zostaje po staremu.

Ale ten rok (2025), choć pewnie nie postawi spraw na głowie, może przynieść różnym odmianom Linuksa realny wzrost popularności. A to dlatego, że zachodzi unikalny splot czynników, dobry dla otwartych alternatyw.

Kończy się wsparcie dla Windowsa 10, a jego następca, Windows 11, nieco sobie nagrabił brakiem zgodności z wieloma komputerami. Nie mówiąc o innych jego niedoskonałościach.

W tle mamy też rosnący izolacjonizm USA, skłaniający Europę do mocno spóźnionych myśli o niezależności, również cyfrowej.

W tym wpisie przybliżę te czynniki, robiąc przy tym małą reklamę szeroko rozumianemu Linuksowi. Jeśli zainspiruję osoby lubiące pingwina do jego dalszego promowania – super! Jeśli uda się wciągnąć w ten świat jakieś nowe osoby – jeszcze lepiej! :smile:

Spis treści

Linux kontra Windows – analogie

Bohaterami tego wpisu są dwa systemy operacyjne – Linux i Windows.

O Windowsie, rozwijanym przez firmę Microsoft, słyszał chyba każdy, nawet pokolenie smartfonowe. W końcu to najpopularniejszy system operacyjny na świecie. Stosowany w szkołach, mniejszych i większych firmach, do użytku domowego…

Jeśli przyjąć za początek tego systemu jego pierwsze wydanie wymienione na Wikipedii, to w tym roku (20 listopada) będzie obchodził swoje 40-lecie.

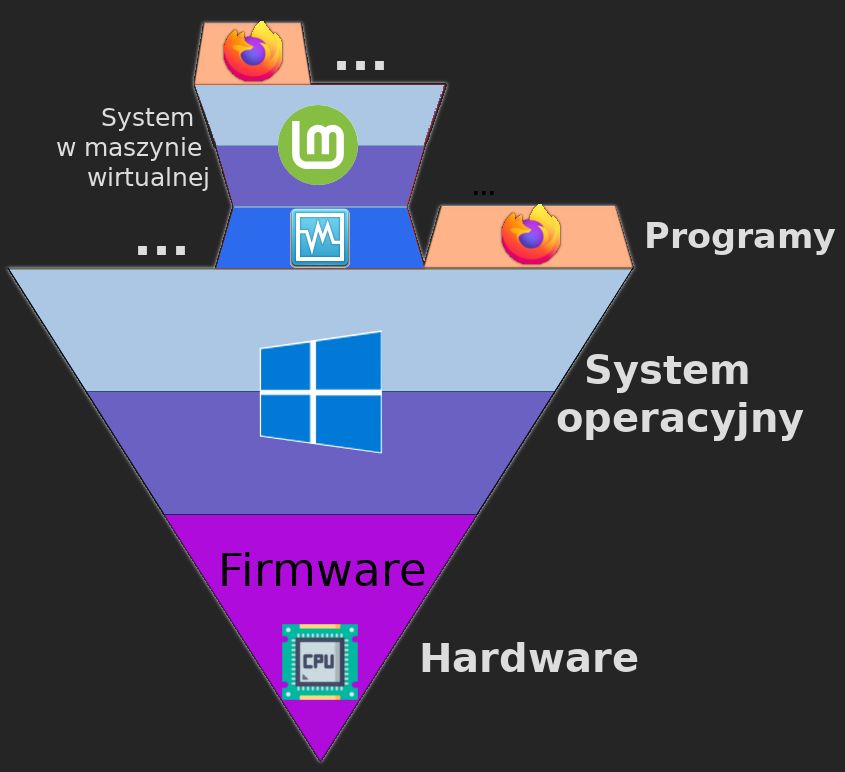

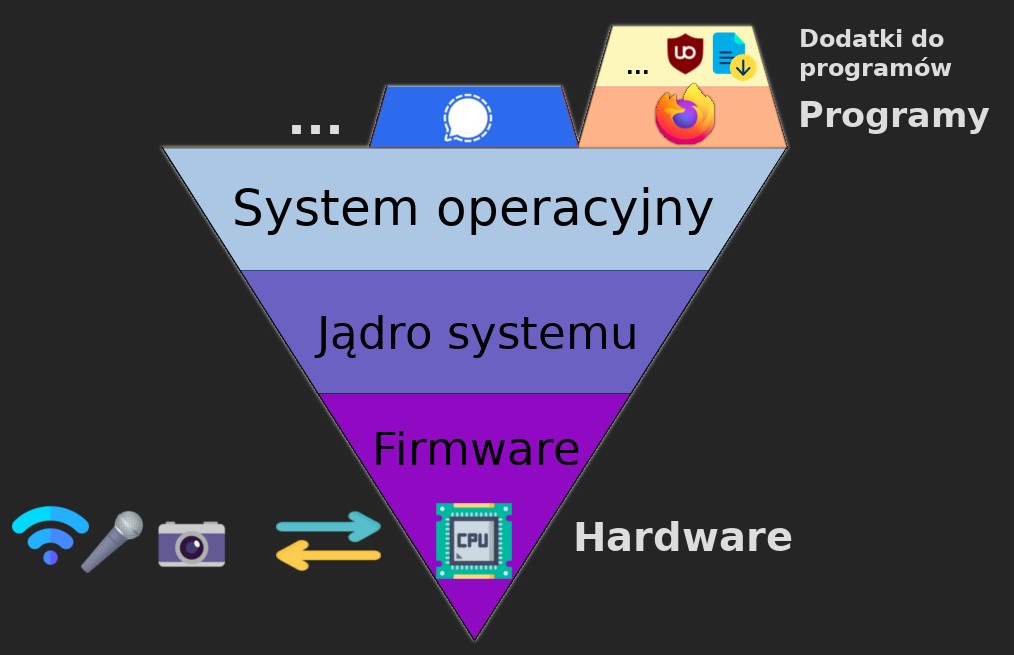

Linux jest dużo mniej znany, choć nieco zyskał na popularności. To darmowa i otwarta alternatywa dla Windowsa. Działa jak każdy system: pojawia się tuż po włączeniu urządzenia i śmiga w tle, gdy z tego urządzenia korzystam.

Żeby nie zaschło nam w gardle od suchych faktów, pozwolę sobie na chwilę luźnej gawędy. O tym, czym oba systemy są dla mnie, całkiem subiektywnie. Mam porównanie, bo używałem obu.

Jeśli chodzi o Linuksa: uważam się za jego sympatyka, ale nie fanatyka. Dużo silniejszymi uczuciami darzę szerszy ruch open source, którego jest częścią. Samego Linuksa postrzegam po prostu jak system operacyjny. Coś, przez co przechodzę w drodze do różnych programów, z czasem jak na autopilocie.

Ale nawet patrząc z tego punktu widzenia – „zwykłe przejście w drodze dokądśtam” – jestem w stanie wyraźnie postawić Linuksa nad Windowsem. Bo twór Microsoftu robi mi rzeczy, o które nie prosiłem. Zmienia przestrzeń dookoła; zwykle nie dla mnie, tylko po to, żeby jakiś manager z Microsoftu się wykazał.

Trzymając się porównania do przejścia – obecny Windows jest jak główna ulica metropolii. Pokryta plakatami i ekranami, których treść stale się zmienia. Diety pudełkowe, seriale w abonamencie. „Subskrybuj! Kupuj!” (patrz: reklamy dodane do menu głównego).

Wyburzono sprawny przystanek i postawiono zamiast niego minimalistyczną wiatę, która wygląda nowocześnie, ale nie osłania przed słońcem ani deszczem (patrz: redukcja opcji w menu podręcznym). Bo musi się dziać, musi być dynamizm, coraz więcej szkła i chromu.

Przez nieprzemyślane zmiany ulica się korkuje i działa wolniej. Przez betonowanie wszystkiego brakuje cienia i robi się piekarnik (patrz: program od maili przeciążający procesor). Ale włodarzy nie obchodzą podstawy, tylko nowinki.

Chcą montować inteligentne kamery monitoringu wizyjnego, bo AI jest teraz na czasie, po czym okazuje się, że słabo pilnują nagrań (na Windowsie: afera wokół funkcji Recall). Plakat z geometrycznymi, kolorowymi ludzikami reklamuje nowinkę bezpłciowym sloganem: „mamy na oku twoje bezpieczeństwo”.

Inną cechą łączącą Windowsa z metropolią jest niefrasobliwe podejście do polszczyzny. Po co tłumaczyć plakaty i billboardy, gdy w jednym języku wychodzi taniej, a do tego inglisz jest fancy?

Na stronie Microsoftu podstawowe treści są po angielsku, nieruszone nawet automatem. Są nim natomiast tłumaczone – niepoprawnie – nagłówki powtarzające się między stronami. Takie jak pole Tip („Porada”), tłumaczone jako… „Napiwek”.

Linux jest z kolei jak droga przytulnymi, bocznymi uliczkami albo przez park.

Zapewnia odrobinę eskapizmu i wytchnienia od gonitwy. Nikt nie próbuje niczego mi wcisnąć, szum miasta jest tutaj przytłumiony.

Nadal mogę dojść w wiele tych samych miejsc, co głównymi ulicami. Do tego nie jest to zacofana okolica – modernizacja zachodzi po prostu pod spodem, w sposób nieinwazyjny dla zwykłego człowieka. Ale infrastruktura jest nowoczesna i fajnie śmiga.

Za to korporacyjny, kosmopolityczny harmider tu nie wpełznie. Po pierwsze: nie wycisnąłby stąd kasy. Po drugie: nie byłby tu mile widziany.

Ciemne chmury nad Windowsem

Wyżej były ogólniki, więc teraz czas na parę konkretnych zarzutów wobec Windowsa. Co sprawiło, że jest teraz na słabszej pozycji niż wcześniej, a jego drobniejsza konkurencja ma okazję się wybić?

Koniec wsparcia dla Windowsa 10

Kiedyś, w 2015 roku, Microsoft zapowiadał, że Windows 10 będzie ostatnią numerowaną wersją ich systemu. W domyśle: osiągnęli szczyt, więc od teraz czas na niekończące się aktualizacje i dopracowywanie systemu, żeby dążył ku perfekcji.

…Ale potem im się odwidziało. Dlaczego?

Autor podlinkowanego artykułu spekuluje, że w ten sposób Microsoft mógłby łatwiej rozdzielić użytkowników według tego, czy działa u nich pewien układ elektroniczny (o którym za moment).

Oczywiście możliwe również, że ktoś w garniaku spojrzał na giełdową kreskę i po prostu uznał, że nowa wersja bardziej ją pociągnie w górę. Kto wie.

W każdym razie: w 2021 roku wydano Windowsa 11.

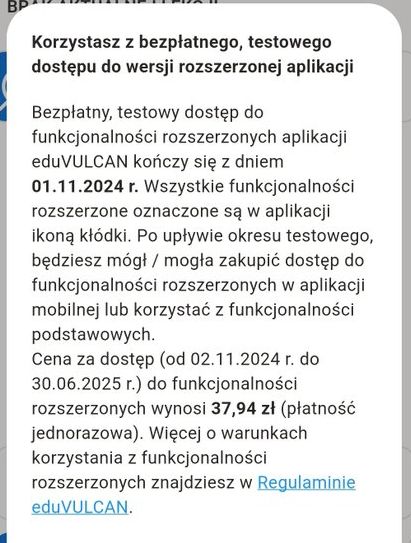

A że nie chcą równoległe utrzymywać dwóch systemów, to od paru lat konsekwentnie wygaszają dziesiątkę. Oficjalna strona Microsoftu głosi takie coś (wyróżnienia moje):

Po 14 października 2025 r. firma Microsoft nie będzie już zapewniać bezpłatnych aktualizacji oprogramowania za pośrednictwem usługi Windows Update, pomocy technicznej ani poprawek zabezpieczeń dla systemu Windows 10. Twój komputer będzie nadal działać, ale zalecamy przejście na system Windows 11.

W praktyce: na początku wygaszenie wsparcia może być niezauważalne. Ale z każdym kolejnym miesiącem będzie przybywało nowinek technicznych, których twórcy będą celowali już tylko w Windowsa 11. Będzie też przybywało złośliwych programów mogących łatwo przebić zabezpieczenia systemu.

Wydaje się, że w takiej sytuacji zachęty do przejścia na Windowsa 11 są spore. Kiedyś Microsoft nawet oferował aktualizację za darmo.

A jednak cały czas większość komputerów trzyma się dziesiątki.

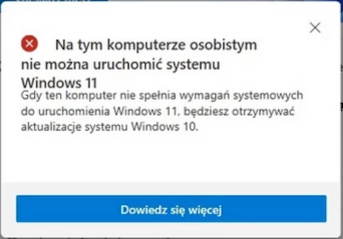

Co z tymi ludźmi, zacofani jacyś? Nie. Po prostu Microsoft stawia sztuczne wymagania, przez które wiele sprawnych komputerów nie uruchomi Windowsa 11.

Windows 11 i wymóg modułu TPM

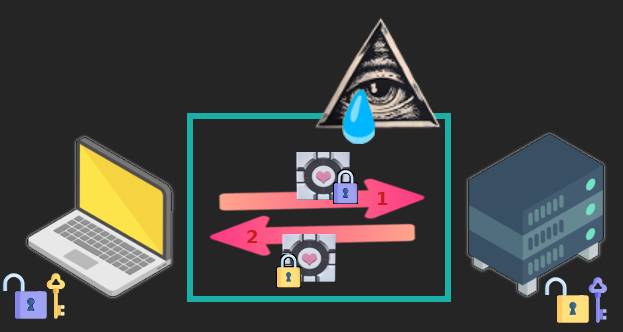

Windows 11 zadziała jedynie na tych komputerach, które zawierają w sobie mały, niedostępny dla użytkowników moduł kryptograficzny – Trusted Platform Module.

Wymóg wydaje się kompletnie arbitralny (po ludzku: wzięty z czapy). Ktoś może mieć całkiem sprawne urządzenie, które sprostałoby niemal wszystkim wymogom jedenastki. Ale jeśli nie ma pod obudową jednego, małego podzespołu… To nic nie ruszy. System odmówi działania.

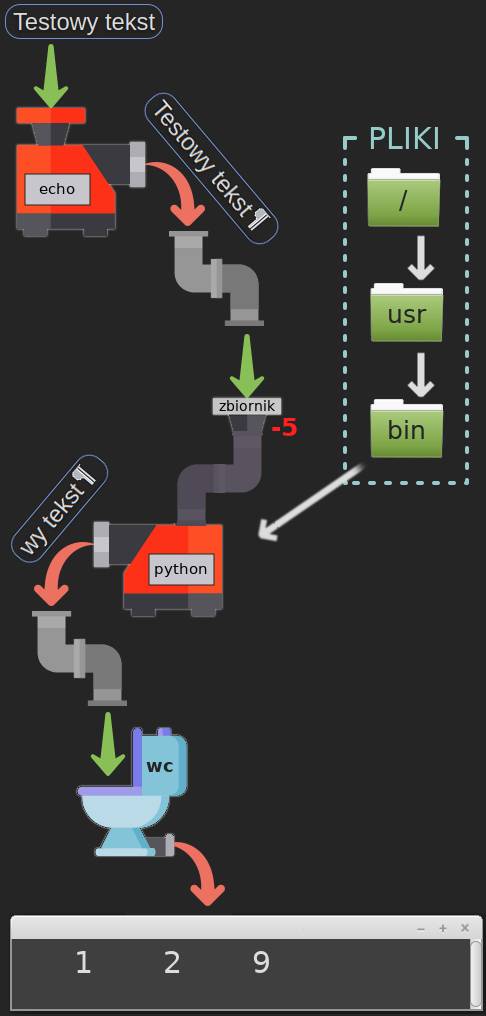

Źródło: filmik od serwisu Komputer Świat.

W praktyce istniały/istnieją pewne metody obejścia wymogu. Ale dla znacznej większości użytkowników to zbyt wiele zachodu, więc je pominę.

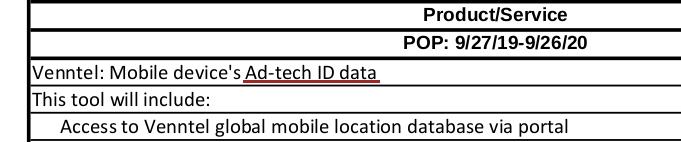

Co gorsza, rozwiązania takie jak TPM, choć formalnie wprowadzane w celu poprawienia cyberbezpieczeństwa, w świecie rzeczywistym bywają stosowane w gorszych celach.

Moduł TPM może być narzędziem kontroli

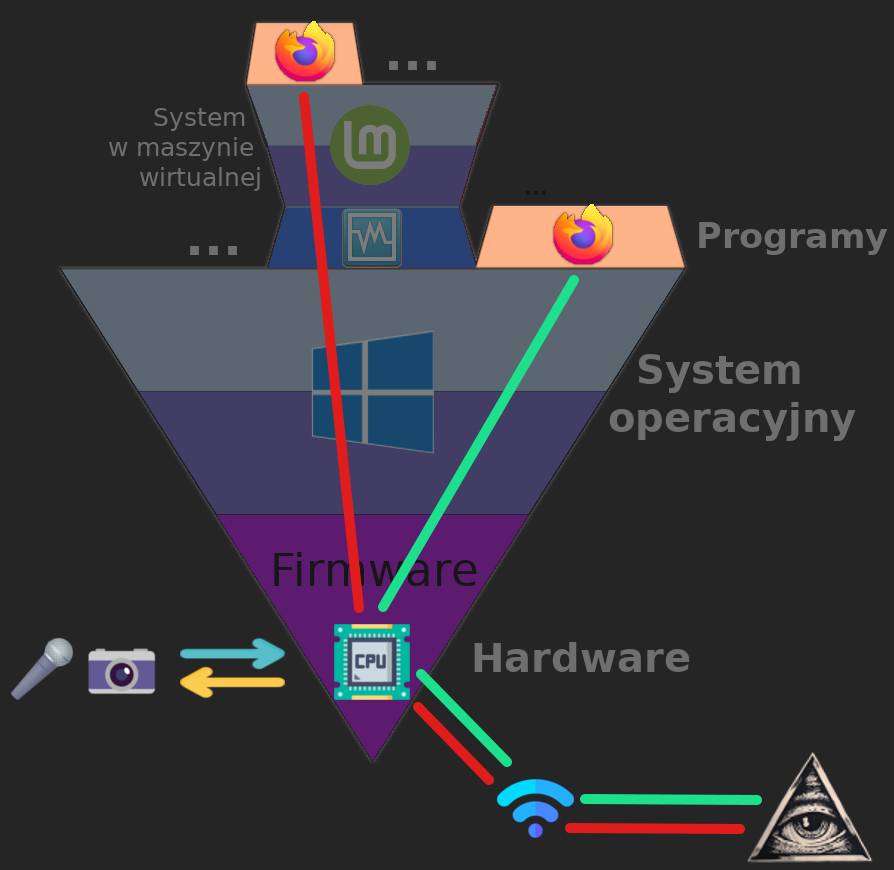

Wobec rzeczy takich jak TPM (jak odrębne chipy, ale również zamknięte podsystemy kart graficznych, „komputery w komputerze” itd.) stosuję nieformalne pojęcie zbiorcze – enklawy. Obszary silnie niezależne od reszty systemu.

Niezależność od systemu daje też niezależność od użytkowników. Ma to jakieśtam uzasadnienie z punktu widzenia cyberbezpieczeństwa – nawet gdyby do systemu dorwał się haker, to największe sekrety, ukryte wewnątrz enklawy, pozostaną poza jego zasięgiem.

Do tego część enklaw może działać trochę jak niezależni audytorzy. Poddawać inspekcji głębsze warstwy urządzenia i oceniać, czy nie ukryły się tam wirusy.

Problem: mogąc wydawać wyroki, enklawa zyskuje władzę. A władza deprawuje.

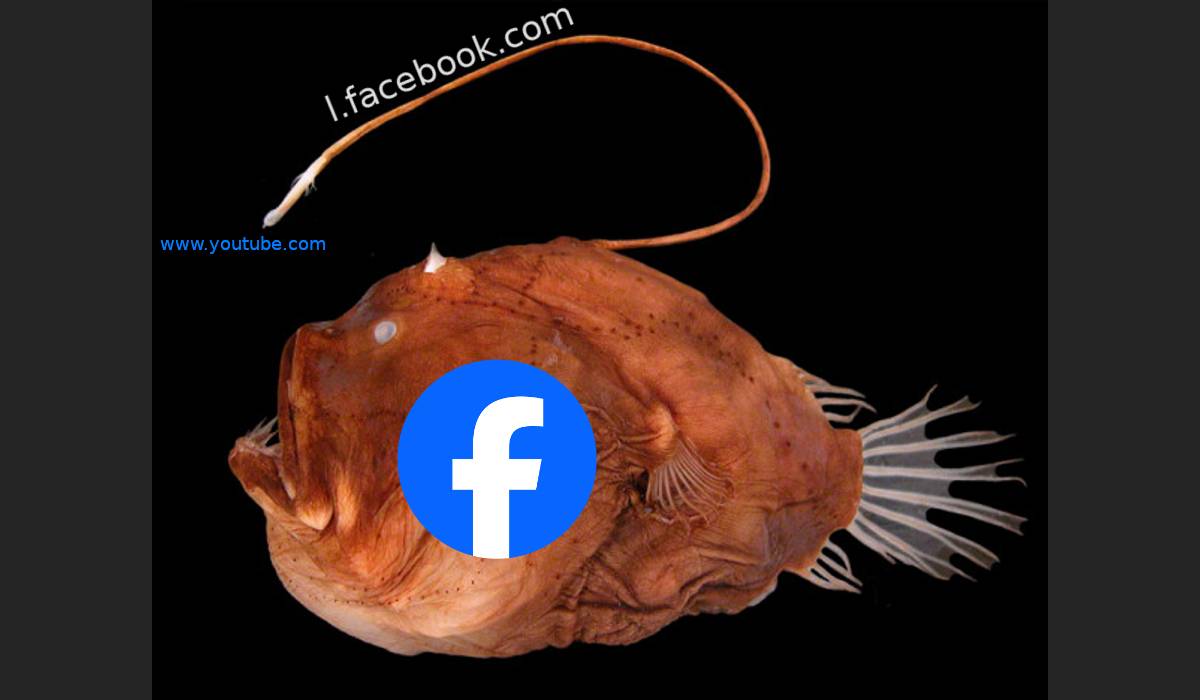

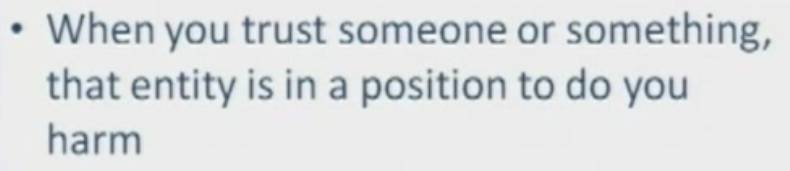

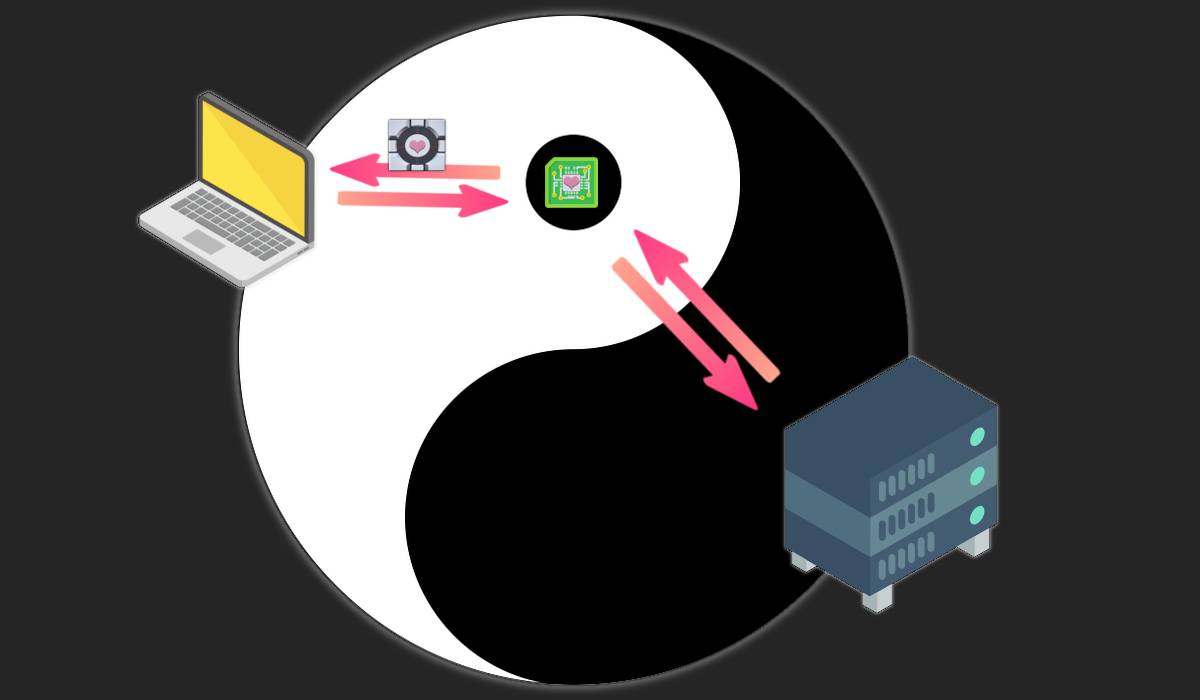

Megafirmy komputerowe, jak Google i Microsoft, zrobiły sobie z enklaw takich własnych, wiernych notariuszy. Wykorzystują je do poświadczania, że użytkownicy mają na systemie ograniczone możliwości. A potem oferują takie gwarancje innym gigantom:

-

Wielkie wytwórnie chciałyby, żeby nikt nie mógł kopiować ich filmów.

Enklawy to umożliwiają – dane są do nich przekazywane w postaci zaszyfrowanej i tam obrabiane. Konwersja na obraz następuje dopiero pod sam koniec, na monitorze, przez co użytkownik nijak ich nie przechwyci.

-

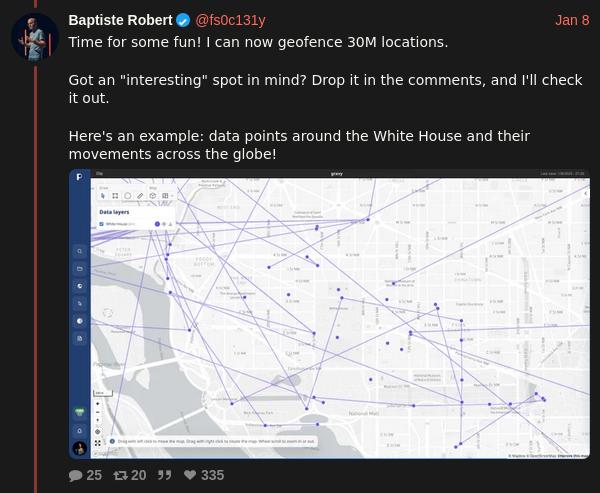

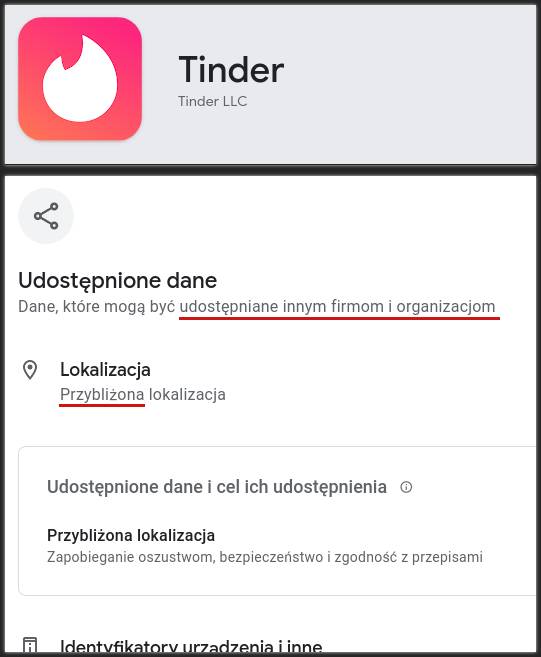

Twórcy aplikacji chcą mieć pewność, że dostają prawdziwe informacje na temat cech użytkownika, takich jak jego lokalizacja.

W świecie smartfonów mogą wykorzystać funkcję Play Integrity od Google’a. Pozwala ona pytać enklawy: „czy to czysty, fabryczny system?”. Odpowiedź „tak/nie” z założenia zawsze będzie prawdziwa, oznaczona niepodrabialnym cyfrowym podpisem.

Dodajmy do tego gwarancję od Google’a, że taki czysty system blokuje możliwość edytowania lokalizacji – w ten sposób aplikacja ma pewność, że dostaje na talerzu prawdziwe, niemodyfikowane dane.

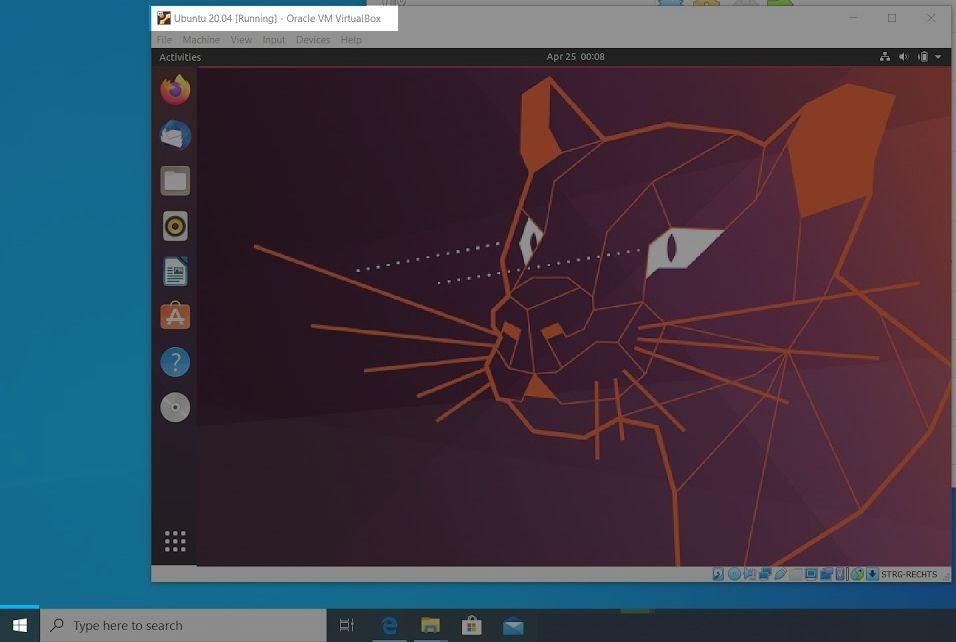

A coś ze świata Windowsa? Już kilka lat temu, krótko po wypuszczeniu W11, firma Riot Games zapowiedziała, że ich gra wykorzysta TPM-a i wszelkie oferowane przez niego uszczelnienia. Widać korporacyjny popyt na takie cyfrowe bariery.

Podsumowując: TPM-a da się wykorzystać do celów nijak mających się do bezpieczeństwa. Może on sprawiać, że użytkownicy nie mają pełnej kontroli nad sprzętem, a nad ich głowami mogą zachodzić różne zmowy. Na razie to zmowy korporacyjne, ale rządy też mogłyby kiedyś sięgnąć po kontrolę gwarantowaną przez układy w stylu TPM-ów.

Ale nawet użytkownicy, których mniej interesuje autonomia, mogą się wkurzać samym niedziałaniem sprzętu.

Etyka konsumpcjonizmu nakazuje wprawdzie, żeby w tej sytuacji wywalić sprzęt na śmietnik i niezwłocznie kupić nowy. Microsoft w oficjalnych mailach zachęca: „oddajcie do recyklingu”.

Niektórzy mają nadzieję, że MS ustąpi, widząc niezadowolenie ludzi. Ale nie liczyłbym na to – parę miesięcy temu całkiem usunęli opis metody obejścia ze swojej oficjalnej strony, jasno pokazując swoje nastawienie.

To ogromna szansa dla alternatyw, które żadnego wsparcia nie planują ucinać i pozwolą dalej korzystać z urządzeń. A że jedna z nich (MacOS) jest mniej przystępna cenowo, to rośnie szansa, że więcej osób przynajmniej spróbuje Linuksa.

Liczne słabości Windowsa 11

Choć mało kto to pamięta, na samym początku swojego istnienia Windows 11 miał z założenia być szybszy od dziesiątki i poprawić jej niedociągnięcia. Niektórzy chwalili Microsoft za chęć zwrotu ku fundamentom, naprawienia dotychczasowych bolączek, świeży start.

Od tamtego czasu nastąpiła jednak równia pochyła. Być może w pogoni za rosnącą giełdową kreską zredukowano zatrudnienie lub przeniesiono część procesów myślowych do tańszych miejsc?

Nie wiem. W każdym razie nowy Windows jest pełen zadziorów, na które nabijają się użytkownicy.

Jedna z krzywych akcji pojawia się już po pierwszej próbie włączenia systemu. Microsoft wymaga przy pierwszym logowaniu połączenia z internetem i naciska na założenie u nich konta.

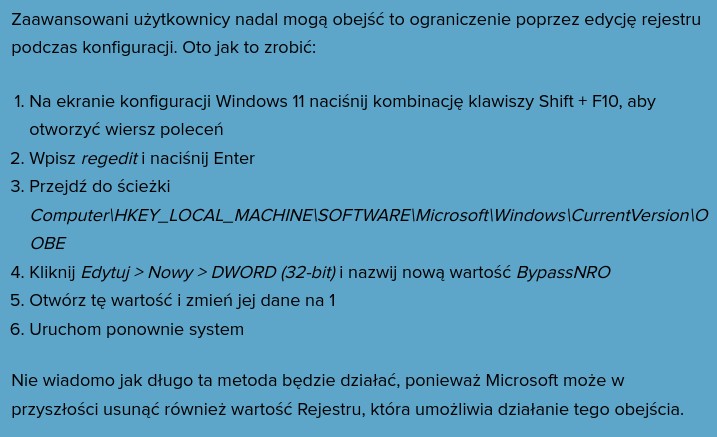

Wkurzało to ludzi już na Windowsie 10 – w końcu nie każdy ma internet pod ręką, sytuacje są różne. Dało się jednak obejść głupawy wymóg, otwierając konsolę pewną kombinacją klawiszy i wpisując magiczne zaklęcie:

oobe\BypassNRO

Microsoft jednak chyba nie polubił faktu, że niektórzy pomijali zakładanie konta i celowo usunął wygodne polecenie. Od teraz sposób na pierwsze logowanie bez internetu stał się znacznie bardziej zagmatwany:

Źródło: artykuł podlinkowany wyżej.

…A niektórzy twierdzą, że to Linux jest skomplikowany i dla komputerowców :roll_eyes:

W każdym razie – czy to zakładając konto, czy robiąc fikołki i obchodząc naciski – w końcu uruchomimy Windowsa.

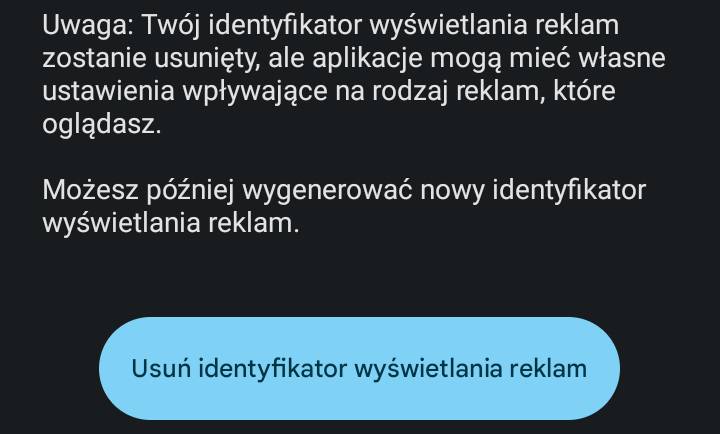

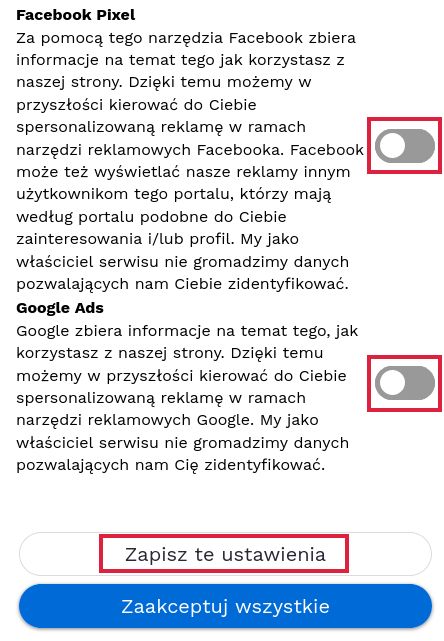

Czy warto było? Czekają na nas: domyślnie włączona telemetria (gromadzenie danych i wysyłanie ich do Microsoftu), reklamy innych usług firmy, powiadomienia informujące o nowych bzdurkach do wypróbowania.

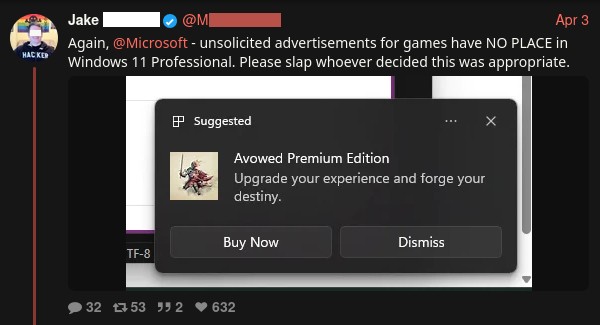

I reklamy. Wyżej, w części bardziej gawędziarskiej, wspomniałem o tych wpychanych do menu startowego. Nie wspomniałem natomiast o tym, że ponoć są wyświetlane nawet w tej korporacyjnej wersji systemu, Windows Professional:

Źródło: Twitter/X (przez xcancel.com).

…Ale dla niektórych wciąż to Windows jest appropriate i professional, a Linux to amatorka :roll_eyes:

Jedźmy dalej. Każda osoba używająca Windowsa zapewne dość szybko skorzysta z Eksploratora (przeglądarki plików). Choć to sam filar systemu, potrafi działać nieznośnie wolno.

I tutaj hit – żeby temu zapobiec, należy (lub należało) nacisnąć dwukrotnie kombinację klawiszy Ctrl+F11, żeby powiększyć i znów zmniejszyć okno.

W ten sposób, przez jakiś błąd programu, przestanie działać górny pasek… I wszystko nagle stanie się dużo szybsze, bo to w górnym pasku tkwiła rzecz spowalniająca całego Eksploratora.

Nie wierzyłem, jak czytałem. Ale to prawda.

Coś więcej? Według dużo nowszej dyskusji z forum, powolność Eksploratora się utrzymała. Do tego znany jest przypadek, gdy przez ustawienia językowe niektórym przestał działać skrót Ctrl+A. Podstawa podstaw, sposób na zaznaczenie wszystkich rzeczy w aktywnym folderze.

Ktoś chce więcej przykładów niedoróbek? Można sobie wyszukać w mediach społecznościowych kombinację słów "windows 11" slow. Wyskoczą niezliczone relacje od niezadowolonych osób.

Ogólnie: Windows 11 to pod wieloma względami piękna katastrofa. Dzięki jego licznym lapsusom nawet niemałe grono osób ze wspieranym sprzętem rozważa odejście ku alternatywom. Do tych, którzy jeszcze siedzą na dziesiątce, kierują ostrzeżenia. „Nie idźcie tu, to pułapka!”.

Ponownie: ogromna szansa dla Linuksa.

Inne czynniki

Pomijając słabości samego Windowsa, na świecie zaszło też parę innych zmian działających na korzyść Linuksa.

Po pierwsze: zastępowanie wielu programów platformami internetowymi.

Kiedyś komputer był właściwie pełnoprawnym biurem zamkniętym w jednym urządzeniu, a wszystkie programy trzymało się u siebie.

Od tamtego czasu rzeczywistość mocno się zmieniła i teraz nawet giganci, tacy jak Adobe czy sam Microsoft, lubią przenosić swoje programy do chmury, czyli w praktyce internetu.

Oczywiście firmy nie robią tego z dobroci serca, tylko z chęci kontroli – w taki sposób mogą łatwiej narzucać ludziom model subskrypcyjny. Samo przenoszenie świata do chmury od dawna jest krytykowane na moim blogu.

…Ale odchodzenie od klasycznych programów można też wykorzystać na swoją korzyść. Przerzucanie biura do internetu może bowiem rozwiązać odwieczny problem – „na Linuksie nie działa mi program potrzebny do pracy”.

W czasach, gdy to przeglądarka staje się nowym systemem operacyjnym, nieco traci znaczenie fakt, że na Linuksie nie działa jakiś program. Dopóki działa przeglądarka, a w przeglądarce internetowa wersja – nasz otwarty system może pozostać narzędziem pracy.

Po drugie: myśli Europy o suwerenności.

Rosnący izolacjonizm Stanów Zjednoczonych wisiał w powietrzu już od lat (proponuję poszukać analiz pod hasłem „koniec globalizacji” – w znaczeniu politycznym, nie spiskowym).

Ale od czasu zmiany rządzących sprawy dramatycznie przyspieszyły. Zaczęto kwestionować stabilność dawnego sojusznika, a na terenie Europy coraz częściej mówi się o potrzebie niezależności od nich. Rychło w czas :roll_eyes:

Tę sytuację również można wykorzystać na korzyść otwartych rozwiązań, w tym Linuksa. Będą coraz częstsze debaty o suwerenności, w tym cyfrowej. Czytając o zamiennikach, ludzie trafią na strony takie jak european-alternatives.eu. Dyskusje w mediach na pewno otrą się o kwestie systemów.

Być może Unia sypnie nawet funduszami na promowanie alternatyw – w końcu ogłosiła nawet prace nad własnym wariantem Linuksa. A fundusze mogą ściągnąć nowych zainteresowanych, znających parę trików na skuteczne promowanie systemu.

Podsumowanie

W ciągu najbliższych kilku lat – a zwłaszcza w tym roku, a zwłaszcza w okolicach jesieni i końca wsparcia dla W10 – Linux stanie przed unikalną szansą na zjednanie szerszego grona osób.

Jakość Windowsa się pogarsza, jego nowa wersja nie wspiera wielu komputerów, klasyczne programy biurowe nieco straciły na istotności na rzecz internetu, a rzeczy z USA mogą chwilowo być w niełasce.

Te wszystkie czynniki zachodzą jednocześnie, sprawiając że więcej osób może wyszukać zwrotu, który kiedyś interesował nielicznych: zamiennik dla Windowsa.

Społeczność wspierająca otwarte rozwiązania może się postarać, żeby w odpowiedzi wyświetliło się: „Linux”.

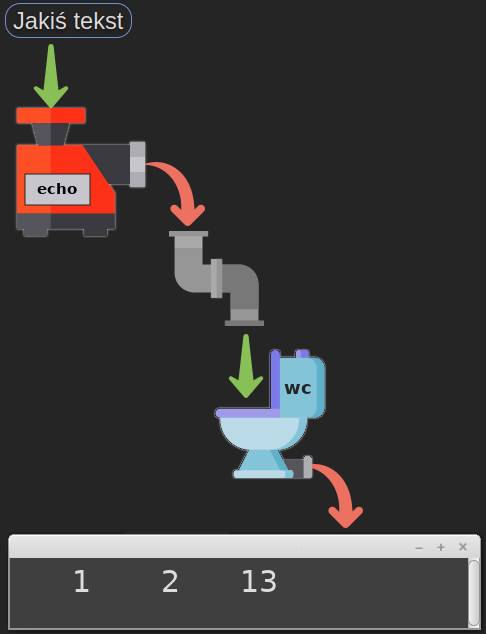

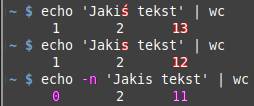

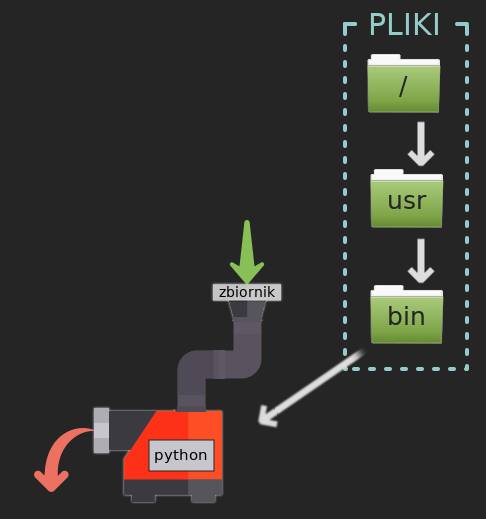

A pod podsuniętymi linkami: przystępne opisy działania, instrukcje i poradniki, również w formie filmików. Obalanie mitów, jak ten mówiący, że Linux wymaga korzystania z konsoli. Fora, na których ludzie pomagają, a odpowiedzi cwaniaczkowate i bufoniaste są blokowane.

Jest jeszcze trochę czasu, żeby to wszystko dopracować i nadgryźć nieco monopol, który przez długi czas wydawał się nie do ruszenia. Ze swojej strony na pewno stworzę parę przewodników po Linuksie i zachęcam innych do tego samego. Każda szczypta zachęt pomaga usypać pingwinowi ścieżkę do ludzkich komputerów :smile:

]]>